Початкова настройка маршрутизатора cisco. Початкове налаштування маршрутизаторів Cisco

Cisco роутер - це досить гнучкий в своїх настройках прилад. Звичайно, він не так вже й простий в налаштуванні, вимагає мінімального знання команд і установки спеціального софту. Але овчинка в даному випадку вичинки варта. Цей роутер задовольнить абсолютно всі ваші потреби. Можливості, які він надає, звичайно невідомі простим «домашнім» роутера, або є, але працюють дуже погано. Крім безлічі вузькоспеціалізованих роутерів, «Циско» також випускає звичайні пристрої для будинку, які не потребують ніяких особливих дій і абсолютно задовольняють всім потребам середньостатистичного користувача, радуючи їх своєю стабільністю.

Роутер Cisco має достатній функціонал для домашнього використання і досить простий в налаштуваннях.

Сутність і призначення

Бездротовий маршрутизатор від компанії Cisco - це найчастіше незамінний помічник для будь-якого системного адміністратора. Виключаючи кілька звичайних моделей, призначених, скоріше, для роздачі Wi-Fi в простій квартирі, роутерів з узагальненими функціями у них не існує. Кожна серія моделей відповідає за щось своє, іноді дійсно вузькоспеціалізоване, і на інших товарних позиціях не приносить ніякої користі.

Крім своєї основної функції, wifi роутер виконує ще дві: комутатор і маршрутизатор. Перше потрібно для створення локальної мережі. Наприклад, якщо у вас в офісі існує п'ять комп'ютерів, між ними просто необхідна можливість обміну інформацією. Робити це за допомогою флеш-носіїв або інтернету - не самий швидкий спосіб. Саме в такому випадку на заміну і приходять комутатори. Говорячи простою мовою, кілька комп'ютерів, підключених за допомогою дротів в пристрій, можуть взаємодіяти один з одним. Зазвичай це відбувається двома способами: або кожен комп'ютер може зайти в будь-який інший, підключений до мережі, або у них всіх є розмежований доступ до спільної папки.

Малюнок 1. Структура з використанням маршрутизатора.

Маршрутизатор використовується в великих офісах. Тягнути кабель з двадцятого на перший поверх, а то і через жваву дорогу, досить проблематично, та й дуже дорого. У таких випадках застосовують маршрутизатори. Вони, не використовуючи кабелів, об'єднують дві локальні мережі, створені за допомогою комутаторів, в одну. Таким чином, можна побудувати цілу ієрархічну структуру з надійними протоколами безпеки. А завдяки Wi-Fi роутера Cisco для цього можна використовувати всього лише один пристрій (рис. 1).

Самою общенаправленной можна вважати лінійку роутерів Linksys. Вона не призначена ні для яких спеціалізованих цілей, крім вищеописаних локальних мереж і простої роздачі інтернету. Налаштування їх теж проста і розрахована на малодосвідченого користувача, здатного працювати тільки з графічним інтерфейсом. Решта ж моделі не дуже доброзичливі і проблематичні.

Як налаштувати роутер Сisco за допомогою командного рядка?

Потрібно налаштовувати або старі роутери, або спеціалізовані. Для початку необхідно правильно його підключити. Роутер cisco в комплекті містить консольний кабель. Він має блакитний колір. З одного боку роз'ємом, схожим на інтернет-кабель, він підключається до роутера в роз'єм, над яким синім кольором написано Сoncole, а з іншого, широкої, до порту ззаду системного блоку, обведеного синім (COM-порт).

Після цих маніпуляцій і стане в нагоді знання про те, як налаштувати цей роутер. Для цього вам знадобиться завантажити спеціальну програму. Їх існує безліч для самих різних версій і видів операційних систем. Найпоширеніша для Windows - Putty. Інтерфейс програми англомовний, але він вам майже і не знадобиться.

Покрокова інструкція

Налаштування роутера cisco проводиться таким чином:

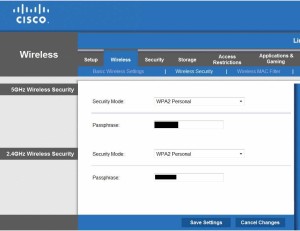

Пароль від роутера потрібно вводити в розділі Wireless Security.

- Зайти у вкладку Session, у другому зверху поле вибрати тип підключення Serial. Після натиснути два рази на Enter. Завдяки цьому відкриється командний рядок.

- Ввести команду Enable. Вона допоможе увійти в режим, що відкриває всі налаштування і знімає блокування з багатьох можливостей. Логін і пароль буде Сisco. Якщо не підходить, можете спробувати не вводити пароль зовсім.

- Надрукувати команду Erase startup-config. Вона скине всі старі настройки роутера. Краще робити це кожен раз налаштуванням, навіть початкової. Після цього перезавантажити wifi роутер cisco командою Reload. На автонастройку краще відповісти No. Після цього знову виконати другий пункт.

- Увійти в режим налаштувань за допомогою Сonfigure terminal. Після цього набрати Hostname BelpheoRouter, що і стане новим ім'ям вашого роутера, і тепер він буде названий на консолі саме так.

- Поставте пароль для входу в режим налаштувань, щоб ніхто не міг проникнути в систему: Enable secret 0 123asd. Останній рядок і відповідає за пароль.

- Після цього можна задати ім'я домену, створюваного маршрутизатором: Ip domain-name blabla.ru.

- Наступним на черзі стоять дата і час. Вони важливі, тому що при неправильному їх виставлення можливе блокування доступу до інтернету. Вводиться команда Сlock set 17:22:00 13.10.15. Це - приклад 5 годині 22 хвилин і 0 секунд 13 жовтня 2015 року. За часовий пояс відповідає команда Сlock timezone YST 12, якщо ви живете на поясі UST +12.

- Після цього необхідно завести свого авторизованого користувача. Введіть одну за одною команди Аaa new-model і Аaa authentication login default local. Користувача з ніком Belpheo і паролем 1234567 створюють командою Username Belpheo secret 0 1234567.

- Нарешті, потрібно включити графічний інтерфейс, через який в майбутньому і можна виробляти просту настройку: Interface Name 0/0. Істинне значення Name залежить від моделі роутера і впізнається командою Show interfaces.

- Задайте його IP-адресу, за якою він і буде доступний в майбутньому, і маску командою Ip address 192.168.0.1 255.255.255.0. Нарешті, його потрібно включити командою No shutdown і вийти з режиму редагування інтерфейсу, Exit.

- Останній крок - зберегти всі налаштування, щоб вони не скидалися від простої перезавантаження. За це відповідає СМІТТЮ running-config startup-config.

На цьому все. Тепер роутер cisco повністю готовий до використання і навіть не вимагає ніяких подальших налаштувань через консольний режим, так як ви включили мережевий інтерфейс.

Налаштування роутера через графічний інтерфейс

Деякі роутери від компанії відразу ж надають доступ до свого графічний інтерфейс, не вимагаючи складних консольних налаштувань. Зазвичай таке відбувається в спрощених пристроях з лінійки Linksys. І якщо вам в руки потрапив саме він, процес настройки спрощується в кілька разів.

Для початку підключіть роутер до комп'ютера. Після цього зайдіть в свій браузер і в адресному рядку напишіть 192.168.1.1.

Логіном і паролем за замовчуванням служить Аdmin, який відразу ж після входу потрібно змінити. Робиться це на вкладці Administration, в поле Router Password. В поле нижче введіть пароль повторно, щоб переконатися в тому, що ви ніде не помилилися.

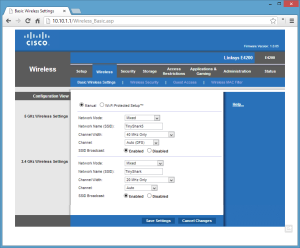

На цій же вкладці можна зберегти всі ваші налаштування в файл, натиснувши на кнопку Backup Configuration. Далі пройти по шляху Wireless -\u003e Basic Wireless Setup. Перший перемикач тут же встановіть на Manual. Після зверху вниз: Mixed, ім'я вашої мережі, Auto, Enabled. Натиснути на збереження налаштувань.

Після цього виберіть Security Mode. Там відзначте WP2 і вкажіть секретний ключ, замість якого рекомендується використовувати серійний номер роутера.

Після цього залишиться тільки вибрати тип вашого підключення на Setup - Internet Setup. Всі подальші параметри для настройки повинен повідомити вам оператор техпідтримки інтернету. На цій же вкладці можна змінити мову з англійської на будь-який інший.

Тепер всі налаштування роутера Сisco - сущі дрібниці для вас, отже, ви можете цілком обзавестися цим пристроєм і насолоджуватися стабільним інтернетом.

Крім іншого, це роутер «на виріст».

Чи не розбираєтеся в комп'ютерах - отримаєте простий Wi-Fi. Трохи підучилися в цій сфері - можете створити свою невелику локальну мережу.

А вже якщо відчуваєте себе професіоналом, забезпечте обміном інформації всю фірму і підіть на підвищення.

Головне - правильно вибрати модель, що відповідає всім вашим потребам.

Після того як ми навчилися ділити мережу трьома способами (,), логічне продовження, це настройка роутера. Давайте виконаємо базову настройку роутера (яку Вам доведеться виконувати дуууже часто) і призначимо IP-адреси інтерфейсів маршрутизатора.

Припустимо, що після поділу мережі 192.168.0.0/24 на 3 підмережі A, B і C (по 100, 50, 2 хоста відповідно) ми отримали такі підмережі: A - 192.168.0.0/25, B - 192.168.0.128/26, C - 192.168.0.192/30.

Перша адреса підмережі A треба призначити на інтерфейс маршрутизатора fastethernet 0/0.

Перша адреса підмережі B треба призначити на інтерфейс маршрутизатора fastethernet 0/1.

Перша адреса підмережі C треба призначити на інтерфейс маршрутизатора serial 0/0/0. Причому на один кінець кабелю (DCE) для інтерфейсу serial необхідно призначити clock rate (задати час для синхронізації сигналу), а для іншого (DTE) цього робити не треба.

// Так я буду позначати коментарі.

Завантажити виконане завдання налаштування роутера

Пропоную скачати файл з виконаним завданням для програми емулятора PacketTracer, відкрити його і подивитися на реалізацію (пароль на консольний вхід - cisco, на привілейований режим - class).

Зауважте, що комп'ютер PC1 може нормально пінгувати комп'ютер PC2, але не може пінгувати PC3. Це відбувається через не налаштованої маршрутизації. А налаштуємо ми її в наступній шпаргалці;)

Налаштування роутера копіюванням конфігурації

- для автоматичної базової налаштування (Все, що вище) маршрутизатора виконайте наступні дії:

- 1. Скопіюйте текст нижче в буфер обміну: Веделя все, клікніть правою кнопкою по виділеному і виберіть "Копіювати".

- 2. При необхідності очистіть роутер від всіх налаштувань і перезавантажте його.

- 3. Увійдіть в режим глобальної конфігурації і викличте меню Гіпер Терміналу "Правка", а в ньому "Передати головного комп'ютера".

- 4. Обов'язково перевірте настройки за допомогою команди show running-config

- 5. При необхідності включіть інтерфейси командою no shutdown з режиму кожного інтерфейсу

Якщо ви в перший раз сталкнулся з обладнання cisco, то абсолютно очевидно, що необхідно зрозуміти як з ним звертатися, створити свого першого користувача, задати ім'я вашого пристрою, задати час, налаштувати можливість віддаленого підключення і т.д.

Дану статтю я вирішив присвятити ряду подібних питань і як результат вирішив назвати її " Початкове налаштування маршрутизаторів Cisco ". Відразу хочу зауважити, що ми не будемо вдаватися в настройки детально, а просто пройдемося по ряду опцій, що б мати необхідне подання по темі.

Отже, вистачить лірики, давайте перейдемо безпосередньо до справи.

Припустимо до нас в руки потрапив маршрутизатор cisco.

Завдання, які ми будемо виконувати:

1) Ознайомимося з інтерфейсом.

2) Визначимо які бувають рівні доступу.

3) Подивимося, що таке режим конфігурації.

4) Настроїмо такі параметри як назва виробу, ім'я домену, час.

5) Зайдемо в режим настройки портів пристрою і поставимо на них ip адреси.

6) Задамо пароль на привілейований режим і створимо користувача в локальній базі даних.

7) Настроїмо можливість віддаленого підключення по telnet

8) Настроїмо можливість віддаленого підключення по ssh

1. Підключаємося до пристрою за допомогою консольного кабелю і бачимо приблизно наступне

Press RETURN to get started.

Тиснемо Enter потрапляємо в нашу консоль:

Router\u003e

Щож, давайте спробуємо подивитися як воно працює. Натискаємо "?" і бачимо приблизно наступне:

Router\u003e?

Exec commands:

disable Turn off privileged commands

enable Turn on privileged commands

exit Exit from the EXEC

help Description of the interactive help system

logout Exit from the EXEC

Я думаю ви вже зрозуміли що ми скористалися підказкою і побачимо всі доступні нам на даному етапі команди. Більш того, давайте спробуємо зробити так:

Router\u003e enable?

<0-15> Enable level

view Set into the existing view

Cisco підказує нам якісь варіанти подальшого написання команди у нас є. Опція дійсно дуже корисна, а головне, що доступна на будь-якому етапі написання команди.

Давайте спробуємо зробити ще ось так:

Router\u003e e?

enable exit

Тобто ми можемо поставити знак "?" абсолютно в будь-якому місці і cisco запропонує нам всі можливі шляхи продовження. В даному випадку ми бачимо, що за рахунок символу "е" cisco каже, що є дві команди відповідні даним критерієм і показує що це за команди.

Мушу зазначити, що не обов'язково набирати команди цілком, тобто що б разлогініться з cisco не треба набирати команду exit повністю. Досить буде набрати "ex". При наборі команд "в повному обсязі" потрібно розуміти що у системи не повинно бути вибору і можна було ідентифікувати одну команду відповідну заданому критерію.

2. Всього в системі існує 16 можливих рівнів доступу від 0 до 15. Нам для розуміння потрібно буде тільки 3

Privilege level 0 - режим в якому ми опинилися, коли підключилися до маршрутизатора

Privilege level 1 - призначений для користувача режим, який включає в себе користувальницькі команди

Privilege level 15 - привілейований режим, який включає в себе всі команди. Що б потрапити в нього потрібно набрати команду enable, після чого замість "Router\u003e" ми побачимо "Router #". Знак "#" власне і означає, що ми знаходимося в прівілігірованним режимі.

Отже отримуємо

Router\u003e - звичайний режим

Router\u003e enable - набираємо команду переходу в привілейований режим

Router # - прівілігірованним режим

3. У пункті 2 ми потрапили в прівілігірованним режим. Тепер, якщо ми хоті виробляти на роутері будь-які налаштування нам потрібно буде перейти в режим конфігурації. Для цього скористаємося командою configure terminal, або ж можна набрати скорочено conf t

Router # conf t

Router (config) # - режим конфігурації, де можна проводити необхідні настройки

4. Тепер можна спробувати зробити ряд налаштувань. Повинен сказати, що прямої необхідності в налаштуванні імені пристрою, домену та часу немає. Але якщо це не остання стаття, яку ви читаєте, ймовірність того що настройка цих параметрів ще стане в нагоді дуже висока.

Що б налаштувати ім'я пристрою скористаємося командою hostname

Router (config) #hostname TEST

TEST (config) # - нове ім'я пристрою TEST, що ми можемо прекрасно бачити

Для настройки імені домена скористаємося командою ip domain-name

TEST (config) #ip domain-name test.ru - тепер наше доменне ім'я test.ru

Налаштування часу трохи складніше, тому що складається з налаштування часового поясу і безпосередньо часу. Для завдання часового поясу скористаємося командою clock timezone.

TEST (config) # clock timezone MSK +4 - я перебуваю в Москві, так що часовий пояс +4

Щоб змінити тривалість періоду необхідно вийти з режиму конфігурації і скористатися командою clock set, тобто "час встановити" якщо перекласти дослівно.

TEST (config) #exit - виходимо з режиму конфігурації

Перевірити наші настройки можна за допомогою команди show.

TEST # show clock

16: 03: 28.183 MSK Thu Feb 21 2013 - результат проведених нами налаштувань

Так само, для виведення всієї конфігурації можна скористатися командою show run

TEST # show run

Висновок результату даної команди досить об'ємний і я не буду постити його. Скажу тільки, що результат містить інформацію про всі параметри, які є на маршрутизаторі.

5. Давайте розберемо настройки портів на маршрутизаторі і поставимо ip адреси.

порт в мережевому обладнанні cisco називається interface. Що б вивести список доступних інтерфейсів можна скористатися командою show interfaces. Однак висновок буде досить об'ємним. Для більш компактного виведення можна скористатися командою show ip int brief

TEST # show ip int bri

Interface IP-Address OK? Method Status Protocol

Embedded-Service-Engine0 / 0 unassigned YES NVRAM administratively down down

GigabitEthernet0 / 0 unassigned YES NVRAM down down

GigabitEthernet0 / 1 unassigned YES NVRAM down down

Тепер ми можемо бачити список доступних фізичних портів. Припущений що порт GigabitEthernet0 / 0 підключений до підмережі 192.168.0.0 з маскою підмережі 255.255.255.0, а порт GigabitEthernet0 / 1 підключений до підмережі 192.168.1.0 з маскою підмережі 255.255.255.0. Відповідно ми вирішили задати на GigabitEthernet0 / 0 ip адресу 192.168.0.1, а на GigabitEthernet0 / 1 ip адресу 192.168.1.1. Все це потрібно для того що б комп'ютери першої мережі могли звертатися до комп'ютерів другий мережі і навпаки. Чи можемо приступити до конфігурації.

TEST # conf t - йдемо в режим конфігурації

TEST (config) #interface gigabitethernet0 / 0 - команда interface дозволяє нам перейти в режим налаштування потрібного нам порту на маршрутизаторі

TEST (config-if) #ip address 192.168.0.1 255.255.255.0 - задаємо ip адреса для підмережі 192.168.0.0

TEST (config-if) #no shutdown - команда включення порту на маршрутизаторі

TEST (config-if) #exit - виходимо з настройки порту

TEST (config) #int gi0 / 1 - заходимо в налаштування другого порту. Назва портів можна скорочувати як показано в даному випадку

TEST (config-if) #ip address 192.168.1.1 255.255.255.0 - задаємо ip адреса для підмережі 192.168.1.0

TEST (config-if) #exit

Все ip адреси налаштовані і зв'язок між мережами 192.168.0.0 і 192.168.1.0 налагоджена.

Припустимо якщо ми помилилися і задали невірний ip адреса (нехай буде 192.168.0.2) або неправильно вказали маску, тоді скасувати зміни можна буде за допомогою команди "no". Наприклад:

TEST (config-if) #no ip address 192.168.0.2 255.255.255.0 - дана команда зніме ip адресу 192.168.0.2 на інтерфейсі.

Команда "no" застосовна не тільки до параметру ip адресу. Їй можна користуватися для скасування та інших параметрів маршрутизатора.

6. Ми вже знаємо як потрапити в прівілігірованним режим, причому ми це робили без будь-якої авторизації. Пропоную, для підвищення безпеки, задати пароль на привілейований режим. Зробити це можна за допомогою команди enable secret

TEST # conf t

TEST (config) #enable secret 0 cisco - тепер наш пароль на привілейований режим буде cisco. Мушу зазначити, що 0 означає, що ми вводимо пароль просто текстом. Якщо у нас є пароль в зашифрованому вигляді ми можемо вибрати іншу опцію. Подивитися можливі опції можна за допомогою enable secret?

TEST (config) #enable secret?

0 Specifies an UNENCRYPTED password will follow

4 Specifies an SHA256 ENCRYPTED secret will follow

5 Specifies an MD5 ENCRYPTED secret will follow

LINE The UNENCRYPTED (cleartext) "enable" secret

level Set exec level password

Щож, пароль на привілейований режим ми задали. Пропоную створити свого власного користувача в системі, якого ми в подальшому будемо використовувати для підключення до пристрою віддалено через telnet або ssh.

Для цього дамо ось таку команду:

TEST (config) #username user1 privilege 15 secret password1

В результаті її виконання система створить користувача з ім'ям user1, паролем password1 і рівнем доступу 15 (привілейований режим)

7. У нас є підмережі, є користувач в локальне базі даних. Тепер можна налаштувати підключення до пристрою через telnet. Для цього нам потрібно буде зайти в налаштування line vty (віртуальна термінальна лінія). Перейдемо до конфігурації і все стане ясно.

TEST # conf t - заходимо в режим конфігурації

TEST (config) #line vty 0 4 - заходимо в налаштування термінальних ліній. на різних пристроях може бути різна кількість термінальних ліній. У нашому випадку їх 5, тобто від 0 до 4, що відображено в команді. Кількість термінальних ліній говорить про кількість можливих одночасних подклюеній до маршрутизатора. Коли хтось підключається, то йому присвоюється перша вільна лінія vty.

TEST (config-line) #transport input telnet - ми говоримо, що до нашого пристрою можна підключатися віддалено за допомогою telnet

TEST (config-line) #login local - дана команда говорить, залогінитися по vty можна використовую локальну базу даних користувачів. Відповідно ми зможемо зайти під користувачем, якого створили в пункті 6.

Тепер можна підключитися до пристрою віддалено за допомогою telnet, з якого-небудь комп'ютера з раніше створених підмереж 192.168.0.0 або 192.168.1.0

8. Використовувати telnet досить зручно, але небезпечно, тому що він передає логін і пароль по мережі у відкритому вигляді. Тобто якщо хто-небудь відловити потрібний пакет, то зможе побачити пароль. Тому я рекомендую налаштовувати підключення через протокол ssh. Для цього необхідно виконання ряду вимог. Повинні бути задані параметри hostname (див. Пункт 4), domain-name (див. Пункт 4), так як виходячи з цих параметрів відбувається шифрування, а так само необхідно згенерувати пару ключів шифрування, за допомогою команди:

TEST (config) #crypto key generate rsa modulus тисячу двадцять чотири - де 1024 розрядність шифрування наших ключів.

Тепер потрібно дозволити підключення через ssh на наших vty лініях.

TEST (config) #line vty 0 4 - заходимо в налаштування термінальних ліній

TEST (config-line) #transport input telnet ssh - ми говоримо нашому пристрою, що можна підключитися як через telnet так і через ssh. Насправді можна вказати тільки ssh, але тоді підключитися по telnet вже не вийде.

TEST (config-line) login local - говоримо маршрутизатора використовувати локальну базу даних користувачів. Якщо ви вже давали цю команду з пункту 7, то вона не обов'язкова.

Усе. Тепер можна підключитися до нашого пристрою віддалено і головне безпечно за допомогою ssh.

В кінці пропоную зберегти всі зроблені нами настройки командою write. Таким чином після перезавантаження пристрою всі параметри збережуться. Якщо не зробити збереження, тоді після перезавантаження пристрій буде "невинно" чистим наче на ньому нічого не міняли.

TEST # write

Building configuration ...

Підсумок: базове налаштування нашого маршрутизатора закінчена. Тепер ми трохи знаємо про маршрутизатори cisco і як з ними працювати. Сподіваюся дана стаття була вам корисна.

До швидких зустрічей і нових постів;)

Змінено Дата: Вівторок, 17 Грудень 2013Не йдіть - адже прочитавши наше керівництво, ви навчитеся того, чого не вміє більшість системних адміністраторів!

Знати основи побудови сучасних обчислювальних мереж повинен кожен інженер, що працює в it-сфері. У цьому процесі маршрутизатори займають одну з основних ролей. Тому ми вирішили опублікувати матеріал, присвячений базовому налаштуванні маршрутизатора Cisco.

Фізична установка пристрою

Після того, як ви визначилися з топологією мережі, і провели прокладку всіх кабелів, саме час встановити маршрутизатор. У нашому прикладі ми не будемо ускладнювати, і розглянемо новий маршрутизатор з усіма необхідними модулями.

Розпакуйте його, і візуально розгляньте:

На задній панелі розташовані всі інтерфейси, з якими ми будемо працювати.

Для початку, давайте підключимо кабелі локальної мережі. Якщо ми використовуємо комутатор, то все робочі станції будуть приєднуватися через нього. Нам залишиться тільки з'єднати безпосередньо комутатор з маршрутизатором. Слід звертати увагу на кабель. У разі з'єднання комутатор-маршрутизатор, Ми повинні використовувати крос-кабель.

Якщо мова йде про невелику мережі, то як правило, використовуються маршрутизатори з встановленими платами комутації на невелику кількість портів (від 4 до 8). В такому випадку, робочі станції будуть підключатися безпосередньо до маршрутизатора.

Тепер нам потрібно підключити кабель, що йде від провайдера мережі Інтернет. Необхідно знати, який тип кабелю використовується в цьому підключенні, і приєднати його до відповідного роз'єм. Це може бути коаксіальний, послідовний, або стандартний 8 жильний кабелі. На задній панелі шукайте інтерфейс з позначками "WAN" або "Serial".

Залишилося тільки підключити маршрутизатор до комп'ютера, для проведення настройки, і дати йому харчування за допомогою відповідного кабелю. Тепер ми підключаємося до нашого пристрою за допомогою будь-якого доступного способу - термінальне, ssh підключення. І переходимо до безпосередньої налаштування.

Видалення старої конфігурації

Перед тим, як почати безпосередньо настройку, ми повинні перейти в привілейований режим роботи. Робиться це введенням команди:

Router # enable

Відразу нагадаємо, що позначення до знака "#" є заданим ім'ям роутера. Якщо ви не вводили його, за замовчуванням буде значення "Router". Пізніше в нашій інструкції ми змінимо його.

За замовчуванням, на пристроях cisco присутній встановлена конфігурація. Нам вона не потрібна - адже ми буде встановлювати і налаштовувати маршрутизатор з нуля. Тому має сенс видалити її. Робиться це за допомогою такої команди:

Router # erase startup configuration

Для вступу змін в силу, ми повинні перезавантажити пристрій:

Router # reload

Після того, як маршрутизатор завантажиться і не знайде налаштованої конфігурації, він запропонує вам провести настройку за допомогою майстра. В такому випадку ви побачите наступне повідомлення:

Would you like to enter the initial configuration dialog? : no

Ми будемо проводити ручну настройку, тому відмовляємо, набираючи "no". Тепер давайте перейдемо в режим глобальної конфігурації:

Router # configure terminal

І перейдемо до наступної налаштування.

Задаємо ім'я для пристрою

Зараз ми побачимо, як змінити ім'я маршрутизатора. Це необхідно для унікалізації кожного пристрою в мережі. Набираємо команду:

Router (config) #hostname Router-primer

Тепер наше системне запрошення буде виглядати ось так - "Router-primer #".

Налаштування пароля

Для забезпечення безпеки, нам слід призначити пароль доступу до пристрою. І провести настройку таким чином, щоб паролі зберігалися в зашифрованому вигляді. Нагадуємо, що на пристроях Cisco рівень доступу вважається від 0 до 15. Останній - самий максимальний.

Давайте заведе користувача Root, призначимо для нього пароль, і дамо йому максимальний рівень привілеїв.

Router-primer (config) #username root privilege 15 secret parol

Router-primer (config) #service password-encryption

Як приклад, ми призначили такий пароль - parol. Ви повинні використовувати більш складні варіанти. Серйозніші настройки безпеки допоможуть уникнути.

Активація служби DNS

Мережеві пристрої працюють з використанням числових адрес. Людині ж зручніше буквене позначення. Саме для цього і служить служба DNS - щоб переводить числові значення імен пристроїв в літерні.

Включаємо службу DNS на нашому маршрутизаторе:

Router-primer (config) #ip domain-lookup

Тепер нам потрібно вказати адресу використовуваного в мережі DNS сервера:

Router-primer (config) #ip name-server 100.1.1.1

Зверніть увагу, що при відсутності доступу до сервера, маршрутизатор не зможе працювати з літерними позначеннями хостів. Тому доцільно критичні вузли призначити вручну. Для цього потрібно прописати їх іменування та ip-адреса.

Router (config) #ip host host-primer 100.1.1.100

Для перегляду відомих хостів, використовується наступна команда:

Router (config) #show hosts

Налаштування дати і часу

Хорошим тоном при базовому налаштуванні маршрутизатора cisco, вважається установка дати, часу та часового поясу. Давайте навчимося це робити.

Щоб змінити тривалість періоду використовується стандартна 24-х годинна система. Вводити в форматі ЧЧ.ММ.СС

Що стосується часового поясу, то він налаштовується таким чином:

Router (config) #clock timezone UTC 3

Дана команда задасть часовий пояс +3 за Гринвічем, що відповідає середній смузі Росії.

Налаштування синхронізації часу

Якщо у вашій мережі присутній сервер часу, можна налаштувати мережеві вузли таким чином, щоб вони мали можливість синхронізувати годинник. Для цього служить протокол NTP. З його допомогою можна також використовувати світові сервера часу. Для його роботи потрібно тільки явно вказати відповідного сервера:

Router-primer (config) #ntp server 100.1.1.99

протокол CDP

Протокол CDP розроблений і використовується тільки на пристроях компанії Cisco. Його завдання - збирати дані про пристрої, які знаходяться на іншій стороні кабелю, підключеного до нашого маршрутизатора або комутатора. За допомогою протоколу CDP можна збирати всю необхідну інформацію про структуру мережі. Для інженерів, чиїм завданням є проектування та моніторинг мережі, протокол CDP є основним з використовуваних засобів при роботі. Чи включається протокол однієї простої командою:

Router-primer (config) #cdp run

Налаштування доступу до маршрутизатора через локальну мережу

Найчастіше для настройки маршрутизаторів, підключення до них йде через локальну мережу. Давайте налаштуємо наш пристрій, щоб воно мало таку можливість:

Входимо в режим конфігурації термінальних ліній:

Router-primer (config) #line vty 0 4

Задаємо необхідність введення пароля при вході:

Router-primer (config-line) #login

Задаємо пароль:

Router-primer (config-line) #password pass

Задаємо часовий інтервал, через який сесія автоматично закриється, якщо знаходиться в неактивному стані:

Router-primer (config-line) # session-timeout 10 output

Виходимо з режиму конфігурації ліній:

Router-primer (config-line) #exit

Налаштування DHCP

У тому випадку, якщо маршрутизатор буде використовувати в якості сервера автоматичної роздачі ip-адрес, нам слід налаштувати службу DHCP. Ми поставимо мережу, пул доступних адрес і DNS сервер:

Router-primer (config) #ip dhcp pool LAN

Задаємо підмережа:

Router-primer (dhcp-config) #network 10.1.1.0 255.0.0.0

Адреса маршрутизатора за замовчуванням:

Router-primer (dhcp-config) # default-router 10.1.1.100

Адреса сервера DNS

Router-primer (dhcp-config) # dns-server 10.1.1.101

Відео до статті

висновок

Виконавши настройку вашого маршрутизатора cisco, дотримуючись наших інструкцій, ви підготуєте пристрій до подальшої роботи. Далі потрібно виходити з поставлених завдань, і проводити подальшу настройку, грунтуючись на поточному мережі.

При роботі з мережевими пристроями вам доведеться працювати з. Дізнатися його можна прочитавши технічну документацію, яка йде в комплекті поставки.

Навіщо шукати інформацію на інших сайтах, якщо все зібрано у нас?

Останнім часом доводиться часто налаштовувати з нуля маршрутизатори Cisco (в основному 800-1800 серії) для філій моєї компанії і щоб не набирати одні й ті ж команди третій десяток разів склав для себе невеликий шаблон налаштувань на різні випадки життя. Відразу скажу що сертифікати від Cisco не отримував, книжок за даними роутера особливо не читав, весь свій досвід придбав методом наукового тику, курінням мінлива на cisco.com і дещо яким вдумливим запозиченням шматків чужих конфігов ...

Отже розпаковуємо роутер, заливаємо останню прошивку (для SSH необхідний мінімум Advanced Security), робимо

#erase startup-config

щоб позбавиться від Переднастроєні сміття і перевантажуємося.

Налаштування авторизації та доступу по SSH

Включаємо шифрування паролів

service password-encryption

! використовуємо нову модель ААА і локальну базу користувачів

aaa new-model

aaa authentication login default local

! заводимо користувача з максимальними правами

username admin privilege 15 secret PASSWORD

Даємо ім'я роутера

hostname<...>

ip domain-name router.domain

! генеруємо ключик для SSH

crypto key generate rsa modulus 1 024

! тюнінгуем SSH

ip ssh time-out 60

ip ssh authentication-retries 2

ip ssh version 2

! і дозволяємо його на віддаленій консолі

line vty 0 4

transport input telnet ssh

privilege level 15

Налаштування роутінга

Включаємо прискорену комутацію пакетів

ip cef

Налаштування часу

Часовий пояс GMT + 2

clock timezone Ukraine 2

clock summer-time Ukraine recurring last Sun Mar 2:00 last Sun Oct 2:00

! оновлення системних годин по NTP

ntp update-calendar

! ntp сервера краще ставити по айпі, бо якщо при перевантаженні DNS-сервера не доступні то настройки по іменах злітають ...

ntp server NTP.SERVER.1.IP

ntp server NTP.SERVER.2.IP

архівування конфігов

Включаємо архівування всіх змін конфіга, приховуючи паролі в логах

archive

log config

logging enable

hidekeys

Історію зміни конфіга можна подивитися командою

show archive log config all

Налаштування DNS

Включити дозвіл імен

ip domain-lookup

! включаємо внутрішній DNS сервер

ip dns server

! прописуємо DNS провайдера

ip name-server XXX.XXX.XXX.XXX

! на всякий випадок додаємо кілька публічних DNS серверів

ip name-server 4.2.2.2

ip name-server 208.67.222.222

ip name-server 208.67.220.220

Налаштування локальної мережі

Зазвичай порти внутрішнього світча на роутері об'єднані в Vlan1

interface Vlan1

description === LAN ===

ip address 192.168.???.1

Включаємо на інтерфейсі підрахунок пакетів переданих клієнтам - зручно переглядати хто з'їдає трафік

ip accounting output-packets

Подивитися статистику можна командою

show ip accounting

! очистити

clear ip accounting

Налаштування DHCP сервера

Виключаємо деякі адреси з пулу

ip dhcp excluded-address 192.168.???.1 192.168.???.99

! і налаштовуємо пул адрес

ip dhcp pool LAN

network 192.168.???.0 255.255.255.0

default-router 192.168.???.1

dns-server 192.168.???.1

Налаштування Internet і Firewall

Налаштовуємо фільтр вхідного трафіку (за замовчуванням всі заборонено)

ip access-list extended FIREWALL

permit tcp any any eq 22

Включаємо інспектування трафіку між локальною мережею і Інтернетом

ip inspect name INSPECT_OUT dns

ip inspect name INSPECT_OUT icmp

ip inspect name INSPECT_OUT ntp

ip inspect name INSPECT_OUT tcp router-traffic

ip inspect name INSPECT_OUT udp router-traffic

ip inspect name INSPECT_OUT icmp router-traffic

Налаштовуємо порт в Інтернет і вішаємо на нього деякий захист

interface FastEthernet0 / 0

description === Internet ===

ip address ???. ???. ???. ??? 255.255.255. ???

ip virtual-reassembly

ip verify unicast reverse-path

no ip redirects

no ip directed-broadcast

no ip proxy-arp

no cdp enable

ip inspect INSPECT_OUT out

ip access-group FIREWALL in

Ну і наостанок шлюз

ip route 0.0.0.0 0.0.0.0 ???. ???. ???. ???

Налаштування NAT

На Інтернет інтерфейсі

interface FastEthernet0 / 0

ip nat outside

На локальному інтерфейсі

interface Vlan1

ip nat inside

Створюємо список IP мають доступ до NAT

ip access-list extended NAT

permit ip host 192.168. ???. ??? any

Включаємо NAT на зовнішньому інтерфейсі

ip nat inside source list NAT interface FastEthernet0 / 0 overload

Додаємо інспекцію популярних протоколів

ip inspect name INSPECT_OUT http

ip inspect name INSPECT_OUT https

ip inspect name INSPECT_OUT ftp

Відключення непотрібних сервісів

No service tcp-small-servers

no service udp-small-servers

no service finger

no service config

no service pad

no ip finger

no ip source-route

no ip http server

no ip http secure-server

no ip bootp server

UPD. Прибрав зайве за порадами хаброюзеров

UPD2. Додав відключення непотрібних сервісів

UPD3. Змінив налаштування файрвола (спасибі